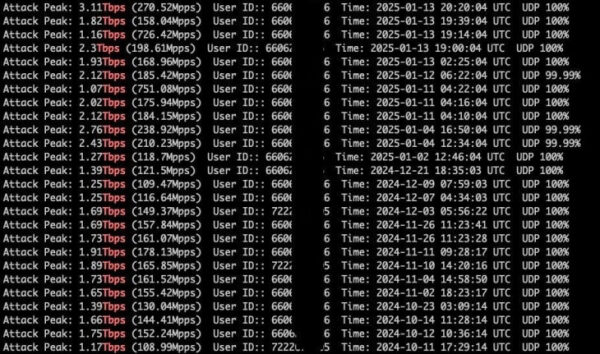

18 ноября 2025 года, на следующий день после того как Microsoft отразили атаку ботнета AISURU в 15 Tbps, по всему миру на несколько часов фактически перестал работать провайдер Cloudflare. Инцидент повторился 5 декабря — накануне Cloudflare отчитался об «успешном отражении» атаки AISURU в 29,7 Tbps (мировой рекорд, который, видимо, этот ботнет решил обновлять каждый месяц). Хотя в обоих случаях Cloudflare отрицает связь этих инцидентов (верим?), учитывая фантастические темпы роста AISURU, время задуматься — как скоро придет момент, когда мощь этого ботнета превысит все защитные ресурсы провайдеров мирового уровня?

Неостановимая сила

Этот момент может быть ближе, чем вы думаете. В мае 2025 года мировой рекорд мощи DDoS-атак, за которым стоял AISURU, составлял «всего» 6 Tbps. В октябре 2025 тот же самый AISURU увеличился в четыре раза и сила его удара достигла 22 Tbps (уже к декабрю подтвержденная мощь атак выросла до без малого 30 Tbps).

Это в несколько раз больше, чем максимальная пропускная способность всей сети большинства провайдеров защиты от DDoS.

Если текущая динамика роста сохранится (мы все еще не знаем в точности, каким образом операторы ботнета достигают таких запредельных мощностей) и если не вмешаются правоохранители, то AISURU сможет превысить пропускную способность Cloudflare уже через несколько месяцев. Само собой, тут не такая простая математика, и успех защиты зависит не только от «терабитной дуэли», но и от целого ряда факторов: распределенности точек входа, BGP-маршрутизации, фильтрации на границе, длительности атаки, ее типа и так далее. Но, очевидно, свой предел есть даже у Cloudflare — и так как никто никогда не сталкивался с атаками такой мощности как AISURU, на самом деле невозможно предсказать, что будет происходить.

При условии, что AISURU действительно удастся вырубить Cloudflare (или, например, Microsoft Azure), в каком-то смысле это будет означать конец интернета, каким мы его знали. Если у хакеров впервые в истории окажется в руках оружие, которое сможет точечно по заказу вырубать любой сайт и любую сеть и против него не будет защиты, вся мировая картина кибербезопасности изменится.

На такую киберпушку, несомненно, выстроится очередь покупателей, каждая страна и каждая группировка захочет иметь нечто подобное, а провайдерам защиты от DDoS придется туго, ведь планка будет постоянно стремительно повышаться, гораздо быстрее, чем происходит установка и настройка нового оборудования.

Давайте попробуем разобраться, как мы вообще оказались в преддверии этой новой реальности и что это за AISURU такой.

История AISURU

Основным источником информации по AISURU на данный момент является китайская ИБ-компания XLab, которая впервые и обнаружила ботнет в августе 2024 года (тогда он еще назывался AIRASHI).

За год AISURU вырос до устрашающих размеров, сегодня в него входят по меньшей мере 700 тысяч зараженных умных устройств. Это немного в абсолютных числах: ИБ-специалисты видели и ботнеты в 4,6 млн зомби-гаджетов, и даже в 10 млн (впрочем, насчет этой истории есть сомнения). Однако, ни один ботнет в истории не позволял проводить атаки такой мощности, как AISURU. То есть секрет в чем-то другом.

XLab заявляют, что постоянно следят за обновлениями AISURU (который регулярно находит новые способы увеличить свои размеры). Более того, по утверждению китайских специалистов, в этом году с ними анонимно связался некий источник из «тусовки DDoS-еров в Telegram», предположительно знакомый с операторами ботнета, и рассказал много интересных деталей (еще раз подчеркнем, что относиться к этой информации стоит с долей скептицизма).

Итак, по словам анонимуса, в группе AISURU три ключевых фигуры, носящие кодовые имена Сноу, Том и Форки. В 2022 году Форки познакомился со Сноу и Томом, когда они были еще мелкими хакерами, и они запустили несколько совместных проектов, основанных на инфраструктуре ботнетов семьи Mirai. Точно известно, что их рук делом был появившийся в мае 2024 ботнет CatDDoS, который через 80 известных уязвимостей в маршрутизаторах и сетевом оборудовании атаковал в основном Бразилию, США и Европу.

В какой-то момент (вероятно, в начале 2025 года), троица создает AISURU, где Сноу отвечает за разработку ботнета, Том — за уязвимости, включая обнаружение уязвимостей нулевого дня и интеграцию уязвимостей N-дневного уровня, а Форки занимается продажей услуг ботнета желающим. Можно констатировать, что Том выполняет свою работу прилежно: в апреле 2025 года (что было подтверждено XLab) Том успешно взломал сервер обновления прошивки маршрутизатора Totolink и установил URL-адрес обновления прошивки для загрузки и выполнения вредоносного скрипта.

Иными словами, любой маршрутизатор китайской серии Totolink, выполнивший скомпрометированное обновление, с этого момента подключался к AISURU. Предположительно, это и позволило ботнету так резко вырасти в 2025 году, добавив в свои ряды несколько десятков тысяч китайских роутеров. Сейчас этот эксплойт уже закрыт, однако на численность ботнета это не повлияло.

Что известно о создателях

Судя по всему, они не самые приятные люди (можно также предположить, что им вряд ли больше 30 лет). Так, Ethan J. Foltz со скриншота выше — это на самом деле Сноу, который использует как ироничный никнейм паспортное имя американца из Орегона, арестованного в августе за создание Rapper Botnet. Другой участник троицы (кто именно, Том или Форки, неизвестно), взял ник 9gigsofram — также в насмешку над его оригинальным носителем, Эриком Бэкингемом, владельцем сервиса Proxypipe, который защищает от DDoS-атак серверы игры Minecraft.

В общем, можно понять, за что троицу из AISURU не любят коллеги. А не любят они их, по свидетельству анонимуса XLab, довольно сильно:

«Если честно, в телеграмном DDoS-сообществе мы раньше хотя бы уважали друг друга, но эти ребята из Aisuru — вообще беспредельщики. Они кидают людей, когда дело касается “бизнеса”, и бьют по невиновным компаниям. Они даже уронили одного ISP просто потому, что им было весело»

Члены группировки AISURU действуют нагло и часто устраивают крайне разрушительные атаки на интернет-провайдеров под предлогом «развлечения». Они часто говорят о себе: «я чувствую себя не в своей тарелке из-за проблем с психическим здоровьем», и их часто в насмешку называют «психически неуравновешенными», в целом у них крайне дурная репутация в DDoS-сообществе и бесчисленное количество врагов.

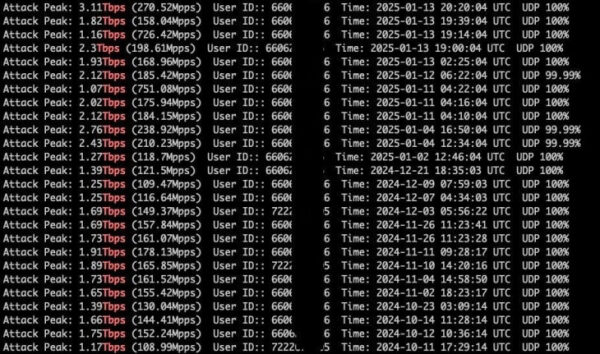

Наличие этих врагов было очевидно уже на первом пике ботнета весной 2025, когда AISURU совершили свою первую рекордную атаку в 6 Tbps на Cloudflare. XLab обращает внимание, что в сети появились скриншоты панели ботнета и комментарии «атака исходит от 340 тысяч маршрутизаторов Totolink», автор комментариев также тегнул компанию Totolink (что привело к оперативному патчу роутеров) и Интерпол (что не привело — восемь месяцев спустя! — ни к чему).

Кого атаковали

Операторы AISURU не стали изменять старой-доброй хакерской традиции и в мае 2025 года атаковали личный сайт одиозного ИБ-журналиста Брайана Кребса (атаковать блог Кребса уже несколько лет как считается в хакерской среде хорошим тоном и своего рода инициацией в хактивисты).

Кребс заинтересовался AISURU и написал в октябре 2025 огромный пост, в котором рассказал про ботнет и его атаки (а также, что интересно, упомянул инцидент с 29 Tbps как подтвержденный факт).

Журналист также привел несколько курьезных историй, в том числе о том, что после атак AISURU жертв иногда просят… собирать вещи и искать другой сервис, так как транзитный провайдер не хочет иметь дело с атаками такой мощности:

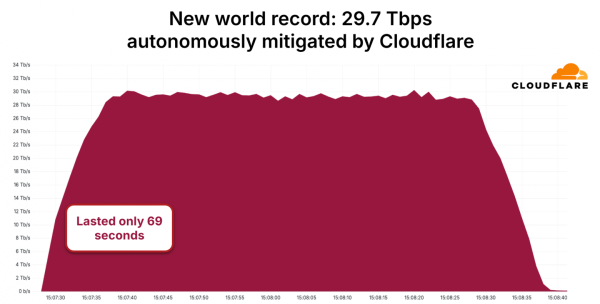

В течение последних нескольких недель интернет-провайдеры, размещающие крупнейшие игровые площадки Сети, подвергаются непрекращающейся серии колоссальных атак, масштабы которых, по оценкам экспертов, существенно превосходят возможности по DDoS-митигации большинства современных организаций.

Стивен Фергюсон — ведущий инженер по безопасности в Global Secure Layer (GSL), провайдере из Брисбена (Австралия). GSL хостит TCPShield, который предоставляет бесплатную или недорогую DDoS-защиту более чем для 50 000 серверов Minecraft по всему миру. Фергюсон сообщил KrebsOnSecurity, что 8 октября TCPShield оказался под массированной атакой со стороны AISURU: нагрузка превысила 15 терабит вредоносного трафика в секунду.

По словам Фергюсона, после того как атака утихла, их аплинк-провайдер OVH уведомил TCPShield, что не намерен продолжать обслуживать их как клиента.

«Это вызывало серьезную перегрузку их внешних портов в Майами на протяжении нескольких недель, что было видно и по их публичной “weather map”, — отметил он, добавив, что теперь защиту TCPShield обеспечивает исключительно GSL.

Кребс также цитирует мнение Роланда Доббинса, ведущего инженера Netscout, который указывает, что хотя большинство провайдеров располагают эффективными механизмами фильтрации для отражения крупных входящих DDoS-атак, многие куда хуже подготовлены к неизбежной деградации сервисов, возникающей, когда значительная часть их собственной клиентской базы внезапно начинает использовать весь доступный трафик для атак на другие сети.

«Исходящие и кросс-сетевые DDoS-атаки могут быть столь же разрушительными, как и входящие, — отметил Доббинс. — Сейчас мы наблюдаем ситуацию, когда провайдеры регулярно фиксируют исходящие атаки мощностью в терабит в секунду и выше, и это вполне способно вызвать серьезные операционные проблемы. Острая необходимость в эффективном и повсеместном подавлении исходящих DDoS-атак становится особенно очевидной на фоне недавних событий, — продолжает он. — Многие сетевые операторы только сейчас начинают осознавать это, и впереди, вероятно, период, когда будет немало суеты и потенциальных перебоев».

В настоящее время AISURU продолжает ежедневно осуществлять атаки по всему миру, охватывая различные отрасли. Его основные цели находятся в таких регионах как Китай, США, Германия, Великобритания и Гонконг. Атаки не отличаются особой избирательностью: ежедневно поражаются несколько сотен целей. На момент октября 2025 года более половины всех источников трафика AISURU находились на территории США.

Как это устроено

Роберт Коэльо, бывший совладелец Proxypipe и специалист по DDoS, отмечает, что ироничный никнейм 9gigsofram одного из операторов AISURU может означать, что люди, стоящие за ботнетом, работают в хакерской «индустрии» как минимум с 2016 года — когда Коэльо и настоящий 9gigsofram, Эрик Бэкингем, отражали волны атак ботнета Mirai.

Действительно, новый ботнет построен на базе вредоносного кода, выложенного в открытый доступ в 2016 году и созданного разработчиками оригинального IoT-ботнета Mirai. Подобно Aisuru, Mirai в свое время стремительно вытеснил все прочие DDoS-ботнеты и побил предыдущие рекорды мощности, организовывая рекордные атаки в 620 Гбит/с (сейчас AISURU за одну только последнюю атаку уже побил этот рекорд в 50 раз).

Коэльо указывает, что на самом деле мощь атак AISURU может быть даже выше чем то, что фиксируют провайдеры защиты: «значительная доля атакующего трафика просто уходит в сети, не способные обработать такой объем одновременно».

Mirai-образной остается и модель, по которой работает ботнет — со сдачей в аренду фрагментов мощностей сети платным клиентам, которые могут использовать DDoS-атаки в том числе для сокрытия более серьезных киберпреступлений.

«Сейчас ситуация такова, что необходимо тратить как минимум миллион долларов в месяц только на то, чтобы иметь достаточную сетевую емкость для противодействия таким атакам [как у AISURU]», — считает Коэльо.

Как и в случае с другими ботнетами, постоянно прирастающая инфраструктура AISURU строится преимущественно на массовой компрометации бытовых и малозащищенных устройств: потребительских роутеров, IP-камер, DVR, домашних шлюзов и прочих IoT-систем, широко распространенных в сетях жилых провайдеров. Именно поэтому значительная часть его выходного трафика формируется «изнутри» операторских сетей, что серьезно осложняет фильтрацию на периметре и делает атаки особенно разрушительными.

Заражение происходит как через классические методы перебора и использования дефолтных паролей, так и через эксплуатацию уязвимостей, включая конкретные CVE из публичных отчетов. В ряде материалов указываются и более серьезные сценарии: исследователи отмечают применение эксплойтов для zero-day-уязвимостей в оборудовании Cambium Networks, AVTECH, LILIN и других производителей, в основном, азиатских — все это результат активной технической разведки со стороны операторов ботнета. XLab отмечает также большую активность в эксплуатации ботнетом NDAY-уязвимостей (которые уже известны, но еще не получили массового патча по техническим причинам).

Сами атаки AISURU отличаются высокой интенсивностью и многообразием: ботнет генерирует гигантские UDP- и CLDAP-флуды, удары с большим количеством мелких пакетов, а также многовекторные кампании, комбинирующие несколько методов. По данным NETSCOUT, особую проблему представляют «outbound»-атаки, когда провайдеры становятся источниками огромного исходящего трафика, создавая нагрузку уже на транзитных операторов и upstream-сегменты. Вместе с тем, AISURU практически не применяет спуфинг адресов (из-за технической сложности и масштаба ботнета), то есть, практически все адреса, с которых идут атаки, это реальные IP зараженных устройств.

С середины 2025 года AISURU эволюционировал функционально. Исследователи фиксируют признаки использования зараженных устройств как резидентных прокси: операторов ботнета уличали в попытках монетизировать домашние IP-адреса, предлагая их для проксирования трафика — от скрейпинга и обхода блокировок до credential stuffing.

Кроме того, в боткод добавляются функции распознавания ловушек (honeypot-aware) и оптимизации производительности отдельных узлов, наподобие механизмов TurboMirai, не говоря уже про вытеснение с уже зараженных устройств кода других ботнетов. По данным СМИ, после правоохранительных операций против других ботнетов, значительная часть «освободившихся» устройств быстро перешла к AISURU — связаны ли рейды спецслужб с доносами конкурентов, неизвестно.

В последних версиях AISURU добавлена ??функция проверки скорости загрузки с помощью общедоступного сервиса Speedtest, чтобы определить узлы с хорошей производительностью сети для последующих инструкций прокси-сервера. C2 может назначать такие высококачественные узлы в качестве резидентных прокси-серверов.

Эксперты соглашаются, что текущая эволюция делает AISURU не только самым мощным известным DDoS-ботнетом, но и гибкой многоцелевой платформой, которая может использоваться для самых разных криминальных целей.

Что со всем этим делать

Брайан Кребс в мае 2025 года сообщил, что ему удалось связаться с Форки из команды AISURU и выяснить по открытым источникам, что ему 21 год и он из Сан-Паулу, Бразилия, он не боится ФБР (выписавшего ордер на его арест), а еще что он также управляет сервисом Botshield… предназначенным для предотвращения DDoS-атак!

Кребс также предположил, что Форки может быть женщиной (Botshield зарегистрирован на имя 21-летней жительницы Сан-Паулу), и даже нашел ее аккаунт на LinkedIn.

Действительно ли это человек, который стоит за AISURU, неизвестно — возможно, в будущем эту информацию подтвердят правоохранители (сам Форки в беседе с Кребсом отверг свою причастность к AISURU).

Появление чего-то вроде такого суперботнета было просто вопросом времени: ИБ-специалисты долгие годы предупреждали об угрозе, которую несет с собой неконтролируемый рост числа IoT-устройств с одновременным падением уровня цифровой грамотности их пользователей.

AISURU появился как знак следующего витка технологического развития: 10 лет назад он был невозможен хотя бы потому, что зараженный роутер в 2025-м генерирует на порядок больше трафика, чем, например, в 2016-м.

Что можно добавить? Практические советы по борьбе с ботнетами остаются теми же — пользователям умных устройств необходимо своевременно устанавливать обновления безопасности и регулярно проверять прошивки и менять заводские логины и пароли.

А тем, кто хочет обеспечить безопасность своего бизнеса от DDoS — подключить профессиональную защиту от DDoS-атак. Мы постоянно совершенствуем используемые технологии и средства защиты, гарантируя бесшовное отражение подавляющего большинства DDoS-атак всех типов и мощности.

Источник: habr.com

Источник: ai-news.ru