Согласно новым доказательствам, опубликованным Amnesty International, производитель шпионского ПО Intellexa имел удаленный доступ к некоторым системам наблюдения своих клиентов из правительства, что давало сотрудникам компании возможность просматривать персональные данные людей, чьи телефоны были взломаны с помощью шпионского ПО Predator.

В четверг Amnesty и коалиция медиапартнеров, включая израильскую газету Haaretz, греческий новостной сайт Inside Story и швейцарское издание Inside IT, опубликовали серию отчетов, основанных на просочившихся материалах Intellexa, включая внутренние документы компании, материалы по продажам и маркетингу, а также обучающие видеоролики.

Возможно, самым поразительным открытием стало то, что люди, работающие в Intellexa, предположительно могли получать удаленный доступ к системам наблюдения по крайней мере некоторых ее клиентов через TeamViewer — готовый инструмент, позволяющий пользователям подключаться к другим компьютерам через Интернет.

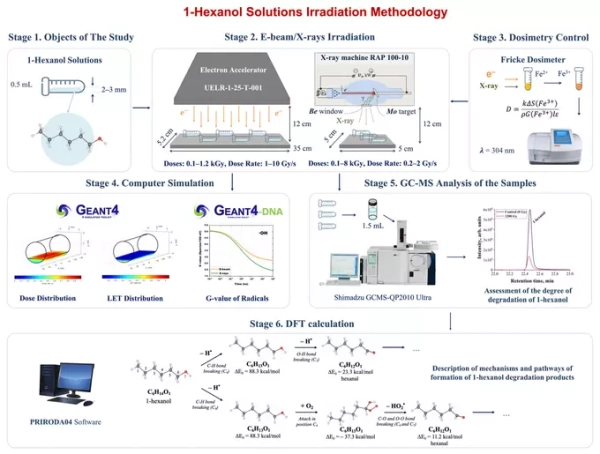

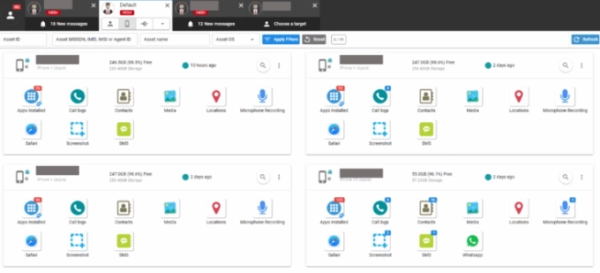

Удалённый доступ показан в опубликованном обучающем видеоролике, раскрывающем привилегированные части шпионской системы Predator, включая её панель управления, а также «систему хранения, содержащую фотографии, сообщения и все другие данные наблюдения, собранные у жертв шпионской программы Predator», — говорится в отчёте Amnesty. (Amnesty опубликовала скриншоты из видеоролика, но не полное видео.)

Исследователи из некоммерческой организации написали, что на опубликованном видео показаны явные «живые» попытки заражения вирусом Predator «реальных целей», основанные на подробной информации «как минимум об одной попытке заражения цели в Казахстане». Видео содержало URL-адрес заражения, IP-адрес цели и версии программного обеспечения телефона цели.

Компании, продающие шпионское ПО государственным учреждениям, такие как NSO Group и ныне несуществующая Hacking Team, долгое время утверждали, что у них никогда не было доступа ни к данным жертв, ни к системам их клиентов. Тому есть несколько причин.

С точки зрения производителей шпионского ПО, они не хотят потенциальной юридической ответственности в случае незаконного использования их клиентами. Производители же шпионского ПО предпочитают заявлять, что после продажи шпионского ПО клиенты несут полную ответственность за его использование. С точки зрения государственных заказчиков, они не хотят раскрывать конфиденциальные данные своих расследований, такие как имена, местонахождение и личные данные жертв, частной компании, которая может находиться за рубежом.

Другими словами, такой тип удалённого доступа совершенно не «нормален», как заявил Паоло Лецци, генеральный директор производителя шпионского ПО Memento Labs, в интервью TechCrunch, когда к нему обратились с просьбой рассказать об этом с точки зрения разработчика шпионского ПО. «Ни одно [государственное] учреждение не одобрит это», — сказал он.

Именно поэтому Леззи скептически отнёсся к тому, что в опубликованном обучающем видео демонстрируется доступ к системе видеонаблюдения реального клиента. Возможно, предположил он, это был обучающий материал, демонстрирующий демонстрационную среду. Генеральный директор также отметил, что некоторые клиенты просили Memento Labs предоставить им доступ к своим системам, но компания принимает это предложение только в случае необходимости решения технических проблем. В любом случае, по его словам, «они предоставляют нам доступ к TeamViewer на необходимое время, и под их контролем мы проводим вмешательство и уходим».

Связаться с нами

Есть ли у вас дополнительная информация об Intellexa? Или о других разработчиках шпионского ПО? С нерабочего устройства вы можете связаться с Лоренцо Франчески-Биккьераи по безопасному номеру Signal +1 917 257 1382, через Telegram и Keybase @lorenzofb или по электронной почте.

Однако Amnesty International убеждена, что опубликованное видео действительно демонстрирует доступ к системам видеонаблюдения Predator в режиме реального времени.

«Один из сотрудников во время учебного звонка спросил, была ли это демонстрационная среда, и инструктор подтвердил, что это была реальная клиентская система», — сказал Доннча О'Сирбхейл, глава лаборатории безопасности Amnesty, которая провела технический анализ утекших материалов и расследовала несколько случаев заражения Predator.

Утверждение о том, что сотрудники Intellexa знали, за кем шпионят их клиенты, вызвало у Amnesty опасения по поводу безопасности и конфиденциальности.

«Эти результаты лишь усиливают опасения потенциальных жертв слежки. Их самые конфиденциальные данные не только становятся доступны правительству или другому заказчику шпионского ПО, но и подвергаются риску стать доступными иностранной компании, занимающейся слежкой, которая испытывает очевидные трудности с обеспечением безопасности хранения конфиденциальных данных», — говорится в отчёте некоммерческой организации.

С Intellexa связаться для получения комментариев не удалось. Адвокат основателя Intellexa Таля Дилиана заявил газете Haaretz, что Дилиан «не совершал никаких преступлений и не управлял никакими киберсистемами ни в Греции, ни где-либо ещё».

Дилиан — одна из самых противоречивых фигур в мире правительственного шпионского ПО. Один из ветеранов шпионской индустрии ранее заявил TechCrunch, что Дилиан «двигается как слон в хрустальной лавке», подразумевая, что тот не прилагал особых усилий для сокрытия своей деятельности.

«В этой конкретной сфере деятельности продавцов шпионского ПО нужно быть чрезвычайно уравновешенным и внимательным… но его это не волновало», — сказал источник.

В 2024 году правительство США объявило о санкциях против Таля Дилиана и его деловой партнёрши, Сары Александры Файсал Хаму. В том случае Министерство финансов США ввело санкции на основании обвинений в использовании шпионского ПО Intellexa против американцев, включая должностных лиц правительства США, журналистов и политических экспертов. Санкции делают незаконными любые коммерческие отношения американских компаний и граждан с Дилианом и Хаму.

Это был первый случай, когда правительство США, принявшее меры против разработчика шпионского ПО NSO Group, выбрало в качестве мишени конкретного человека, работающего в этой отрасли.

В своем ответе изданию Haaretz Дилиан обвинил журналистов в том, что они являются «полезными идиотами» в «спланированной кампании» с целью навредить ему и его компании, которая «внедрялась в администрацию Байдена».

Спонсор: Смотрите AWS re:Invent 2025 в прямом эфире

Узнайте последние новости обо всем: от агентского ИИ и облачной инфраструктуры до безопасности и многого другого с флагманского мероприятия Amazon Web Services в Лас-Вегасе. Это видео подготовлено совместно с AWS.

Источник: techcrunch.com