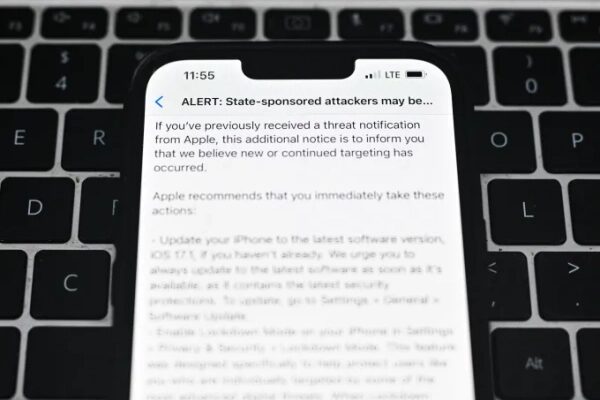

Это был обычный день, когда Джей Гибсон получил неожиданное уведомление на свой iPhone. «Apple обнаружила целенаправленную атаку шпионского ПО, направленную против вашего iPhone», — гласило сообщение.

По иронии судьбы, Гибсон раньше работал в компаниях, которые разрабатывали именно тот тип шпионского ПО, который мог вызвать подобное уведомление. Тем не менее, он был шокирован, получив уведомление на свой собственный телефон. Он позвонил отцу, выключил и убрал телефон, а затем пошел покупать новый.

«Я был в панике, — рассказал он TechCrunch. — Это был полный бардак. Полный бардак».

Гибсон — лишь один из постоянно растущего числа людей, получающих уведомления от таких компаний, как Apple, Google и WhatsApp, которые рассылают своим пользователям аналогичные предупреждения о шпионских атаках. Технологические компании все активнее оповещают своих пользователей, когда те становятся мишенью правительственных хакеров, и особенно тех, кто использует шпионское ПО, разработанное такими компаниями, как Intellexa, NSO Group и Paragon Solutions.

Но хотя Apple, Google и WhatsApp оповещают о проблемах, они не вмешиваются в дальнейшие действия. Технологические компании направляют своих пользователей к тем, кто мог бы помочь, но после этого сами отстраняются от решения проблемы.

Вот что происходит, когда вы получаете одно из таких предупреждений.

Предупреждение

Вы получили уведомление о том, что стали целью правительственных хакеров. Что делать дальше?

Прежде всего, отнеситесь к этому серьезно. У этих компаний есть огромные массивы телеметрических данных о своих пользователях и о том, что происходит как на их устройствах, так и в их онлайн-аккаунтах. У этих технологических гигантов есть команды специалистов по безопасности, которые годами занимаются поиском, изучением и анализом подобного рода вредоносной активности. Если они считают, что вы стали жертвой атаки, они, вероятно, правы.

Важно отметить, что в случае уведомлений от Apple и WhatsApp получение такого уведомления не обязательно означает, что вас взломали. Возможно, попытка взлома не удалась, но это всё равно может указывать на то, что кто-то пытался это сделать.

В случае с Google, скорее всего, компания заблокировала атаку и сообщает вам об этом, чтобы вы могли зайти в свой аккаунт и убедиться, что у вас включена многофакторная аутентификация (в идеале — физический ключ безопасности или пароль), а также активировать программу расширенной защиты, которая также требует ключ безопасности и добавляет дополнительные уровни защиты к вашему аккаунту Google. Другими словами, Google сообщит вам, как лучше защитить себя в будущем.

В экосистеме Apple следует включить режим блокировки (Lockdown Mode), который активирует ряд функций безопасности, затрудняющих взлом ваших устройств Apple. Apple давно утверждает, что ей никогда не приходилось сталкиваться с успешными взломами пользователей с включенным режимом блокировки, но ни одна система не идеальна.

Мохаммед Аль-Маскати, директор службы поддержки цифровой безопасности Access Now, круглосуточной глобальной команды экспертов по безопасности, расследующих случаи использования шпионского ПО против членов гражданского общества, поделился с TechCrunch советами, которые служба поддержки дает людям, обеспокоенным тем, что они могут стать жертвами правительственного шпионского ПО.

Эти рекомендации включают в себя: обновление операционных систем и приложений на ваших устройствах; включение режима блокировки Apple и расширенной защиты Google для учетных записей и устройств Android; осторожное обращение с подозрительными ссылками и вложениями; регулярную перезагрузку телефона; и отслеживание изменений в работе вашего устройства.

Связаться с нами

Вы получили уведомление от Apple, Google или WhatsApp о том, что стали жертвой шпионского ПО? Или у вас есть информация о создателях шпионского ПО? Мы будем рады получить от вас информацию. С любого устройства, кроме рабочего, вы можете безопасно связаться с Лоренцо Франчески-Биккьераи через Signal по номеру +1 917 257 1382, или через Telegram и Keybase @lorenzofb, или по электронной почте.

Обращение за помощью

Дальнейшее развитие событий зависит от того, кто вы есть.

Существуют инструменты с открытым исходным кодом и загружаемые программы, которые может использовать любой желающий для обнаружения предполагаемых шпионских атак на свои устройства, хотя для этого требуются некоторые технические знания. Вы можете использовать Mobile Verification Toolkit (MVT) — инструмент, позволяющий самостоятельно искать следы атаки, возможно, в качестве первого шага перед обращением за помощью.

Если вы не хотите или не можете использовать MVT, вы можете обратиться напрямую к тому, кто сможет вам помочь. Если вы журналист, диссидент, ученый или правозащитник, существует ряд организаций, которые могут вам помочь.

Вы можете обратиться в организацию Access Now и на её горячую линию по цифровой безопасности. Вы также можете связаться с Amnesty International, у которой есть собственная команда следователей и большой опыт в подобных делах. Или же вы можете обратиться в The Citizen Lab, группу по защите цифровых прав при Университете Торонто, которая занимается расследованием злоупотреблений шпионским ПО уже почти 15 лет.

Если вы журналист, у организации «Репортеры без границ» также есть лаборатория цифровой безопасности, которая предлагает расследование предполагаемых случаев взлома и слежки.

За пределами этих категорий людей, например, политикам или руководителям предприятий придется искать себе место в другом месте.

Если вы работаете в крупной компании или политической партии, у вас, вероятно, есть компетентная (надеюсь!) команда по безопасности, к которой вы можете обратиться напрямую. Возможно, у них нет специальных знаний для проведения углубленного расследования, но в этом случае они, вероятно, знают, к кому обратиться, даже если Access Now, Amnesty International и Citizen Lab не могут помочь тем, кто находится за пределами гражданского общества.

В остальном, найти контакты руководителей или политиков не так уж много, но мы поспрашивали и нашли те, что указаны ниже. Мы не можем полностью ручаться за достоверность этих организаций и не поддерживаем их напрямую, но, основываясь на рекомендациях людей, которым мы доверяем, стоит упомянуть о них.

Пожалуй, самой известной из таких частных охранных компаний является iVerify, которая разработала приложение для Android и iOS, а также предоставляет пользователям возможность запросить углубленное криминалистическое расследование.

Мэтт Митчелл, уважаемый эксперт по безопасности, помогающий уязвимым группам населения защититься от слежки, основал новый стартап под названием Safety Sync Group, который предлагает подобные услуги.

Джессика Хайд, эксперт-криминалист с опытом работы в государственном и частном секторах, основала собственный стартап Hexordia и предлагает свои услуги по расследованию предполагаемых хакерских атак.

Компания Lookout, специализирующаяся на кибербезопасности мобильных устройств и имеющая опыт анализа шпионского ПО, распространяемого государственными структурами по всему миру, создала онлайн-форму, позволяющую людям обращаться за помощью в расследовании кибератак, связанных с вредоносным ПО, взломом устройств и другими инцидентами. К расследованию могут подключиться группы компании по анализу угроз и криминалистической экспертизе.

Затем есть Костин Райу, возглавляющий TLPBLACK, небольшую группу исследователей безопасности, ранее работавшую в Глобальной группе исследований и анализа Kaspersky (GReAT). Райу руководил этим подразделением, когда его команда обнаружила сложные кибератаки со стороны элитных правительственных хакерских групп из США, России, Ирана и других стран. Райу рассказал TechCrunch, что люди, которые подозревают, что их взломали, могут написать ему напрямую по электронной почте.

Расследование

Дальнейшие действия зависят от того, к кому вы обратитесь за помощью.

Как правило, организация, к которой вы обратитесь, может захотеть провести первоначальную криминалистическую проверку, изучив файл диагностического отчета, который вы можете создать на своем устройстве и которым сможете удаленно поделиться со следователями. На этом этапе вам не нужно передавать свое устройство кому-либо.

На первом этапе можно обнаружить признаки атаки или даже заражения. А может, и ничего не обнаружить. В обоих случаях следователи захотят провести более тщательное расследование, для чего потребуется предоставить полную резервную копию вашего устройства или даже само устройство. После этого следователи приступят к своей работе, которая может занять время, поскольку современное правительственное шпионское ПО пытается скрыть и удалить свои следы, и расскажут вам, что произошло.

К сожалению, современные шпионские программы могут не оставлять никаких следов. По словам Хасана Сельми, руководителя группы реагирования на инциденты в службе поддержки цифровой безопасности Access Now, в наши дни используется стратегия «быстрого проникновения», то есть после заражения целевого устройства шпионская программа крадет как можно больше данных, а затем пытается удалить все следы и деинсталлироваться. Предполагается, что производители шпионских программ пытаются защитить свой продукт и скрыть его активность от следователей и исследователей.

Если вы журналист, диссидент, учёный, правозащитник, организации, оказывающие вам помощь, могут спросить, хотите ли вы предать огласке факт нападения на вас, но вы не обязаны это делать. Они с удовольствием помогут вам, не присваивая себе публичную заслугу. Однако могут быть веские причины для публичного заявления: например, чтобы осудить тот факт, что правительство преследовало вас, что может иметь побочный эффект в виде предупреждения других подобных вам людей об опасностях шпионского ПО; или чтобы разоблачить компанию, занимающуюся шпионским ПО, показав, что её клиенты злоупотребляют её технологиями.

Мы надеемся, что вы никогда не получите подобных уведомлений. Но мы также надеемся, что, если это всё же произойдёт, это руководство окажется для вас полезным. Берегите себя.

Источник: techcrunch.com