Вирусное приложение Neon, предлагающее записывать ваши телефонные звонки и платить вам за аудио, чтобы иметь возможность продавать эти данные компаниям, работающим в сфере искусственного интеллекта, быстро вошло в пятерку лучших бесплатных приложений для iPhone с момента своего запуска на прошлой неделе.

По данным Appfigures, поставщика аналитики приложений, приложением уже пользуются тысячи пользователей, и только вчера его скачали 75 000 раз. Neon позиционирует себя как способ заработать, предоставляя записи звонков, которые помогают обучать, улучшать и тестировать модели искусственного интеллекта.

Однако Neon отключился, по крайней мере на время, после того, как уязвимость системы безопасности позволила любому получить доступ к телефонным номерам, записям звонков и расшифровкам любого другого пользователя, о чем теперь сообщает TechCrunch.

TechCrunch обнаружил уязвимость безопасности во время короткого тестирования приложения в четверг. Мы сообщили об этой уязвимости основателю приложения Алексу Киаму (который ранее не ответил на просьбу прокомментировать приложение).

Позже в четверг Киам сообщил TechCrunch, что он отключил серверы приложения и начал уведомлять пользователей о приостановке работы приложения, но не проинформировал их об уязвимости системы безопасности.

Приложение Neon перестало работать вскоре после того, как мы связались с Киамом.

Записи звонков и стенограммы были раскрыты

Причиной проблемы стал тот факт, что серверы приложения Neon не препятствовали любому зарегистрированному пользователю получать доступ к чужим данным.

TechCrunch создал новую учётную запись пользователя на выделенном iPhone и подтвердил номер телефона в процессе регистрации. Мы использовали инструмент анализа сетевого трафика Burp Suite для анализа сетевых данных, входящих и исходящих из приложения Neon, что позволило нам понять, как работает приложение на техническом уровне, например, как оно взаимодействует с внутренними серверами.

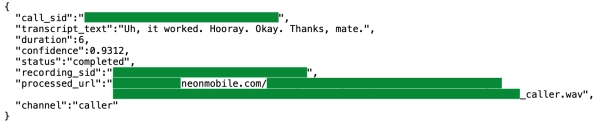

После нескольких тестовых звонков приложение показало нам список последних звонков и сумму дохода за каждый звонок. Однако наш инструмент анализа сети раскрыл детали, которые не были видны обычным пользователям приложения Neon. Среди них были текстовая расшифровка звонка и веб-адрес аудиофайлов, к которым мог получить открытый доступ любой желающий, имея ссылку.

Например, здесь вы можете увидеть расшифровку нашего тестового звонка между двумя репортерами TechCrunch, подтверждающую, что запись прошла успешно.

Однако внутренние серверы также могли выдавать огромные объемы записей звонков других людей и их расшифровок.

В одном случае TechCrunch обнаружил, что серверы Neon могли собирать данные о последних звонках, совершённых пользователями приложения, а также предоставлять общедоступные веб-ссылки на необработанные аудиофайлы и расшифровку разговоров во время звонка. (Аудиофайлы содержат записи только тех, кто установил Neon, а не тех, с кем они общались.)

Аналогичным образом серверы Neon можно было манипулировать, чтобы получить доступ к последним записям звонков (также известным как метаданные) любого из пользователей. Эти метаданные содержали номер телефона пользователя и номер телефона вызываемого абонента, время звонка, его продолжительность и сумму дохода за каждый звонок.

Анализ нескольких расшифровок и аудиофайлов позволяет предположить, что некоторые пользователи используют приложение для совершения длительных звонков, в ходе которых скрытно записываются реальные разговоры с другими людьми, с целью получения дохода через приложение.

Приложение временно закрыто.

Вскоре после того, как в четверг мы сообщили Neon об уязвимости, основатель компании Киам разослал клиентам электронные письма с предупреждением о закрытии приложения.

«Конфиденциальность ваших данных — наш главный приоритет, и мы хотим обеспечить их полную безопасность даже в период быстрого роста. В связи с этим мы временно закрываем приложение, чтобы обеспечить дополнительные уровни безопасности», — говорится в электронном письме, переданном TechCrunch.

Примечательно, что в письме не упоминается ни один из пробелов в системе безопасности или то, что номера телефонов пользователей, записи звонков и расшифровки звонков стали доступны любому другому пользователю, который знал, где их искать.

Пока неясно, когда Neon снова заработает и привлечет ли эта уязвимость безопасности внимание магазинов приложений.

Apple и Google пока не прокомментировали сообщение TechCrunch о том, соответствует ли Neon их рекомендациям для разработчиков.

Однако это не первый случай, когда приложение с серьёзными проблемами безопасности попадает на эти торговые площадки. Недавно популярное мобильное приложение для знакомств Tea столкнулось с утечкой данных, в результате которой были раскрыты личные данные пользователей и документы, удостоверяющие личность, выданные государством. В 2024 году были уличены в раскрытии местоположения пользователей такие популярные приложения, как Bumble и Hinge. Оба магазина также обязаны регулярно удалять вредоносные приложения, прошедшие проверку.

Киам не ответил на заданный ему вопрос, проходило ли приложение проверку безопасности перед запуском, и если да, то кто её проводил. Киам также не ответил, есть ли у компании технические средства, например, логи, чтобы определить, обнаружил ли кто-то уязвимость до нас или были ли украдены пользовательские данные.

TechCrunch также обратился к Upfront Ventures и Xfund, которые, как утверждает Киам в публикации на LinkedIn, инвестировали в его приложение. На момент публикации статьи ни одна из компаний не ответила на наши запросы о комментариях.

Источник: techcrunch.com