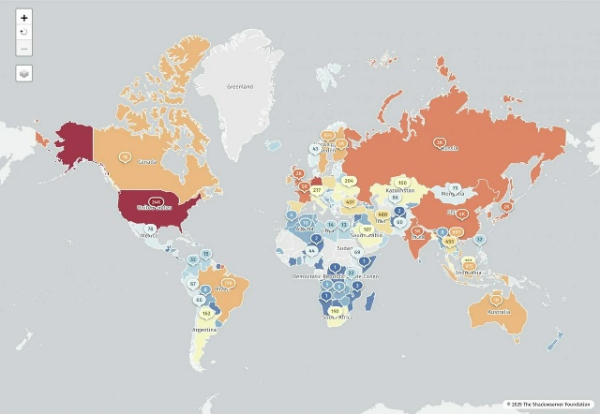

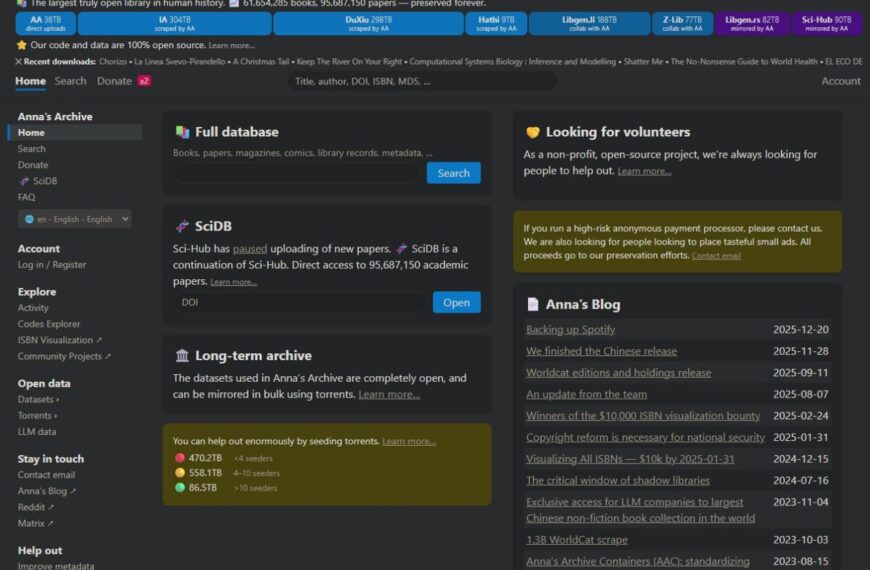

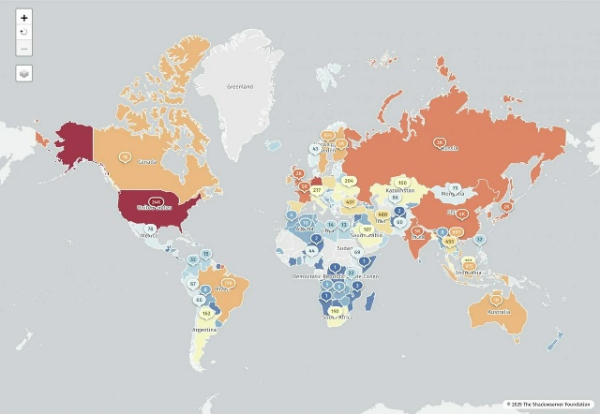

Shadowserver нашли в открытом доступе 77 664 IP-адреса с уязвимой версией React Server Components. Больше всего заражённых систем в США (около 23 700), но и в России их уже около 3 тысяч..

Уязвимость CVE-2025-55182 позволяет выполнить произвольный код на сервере через один HTTP-запрос. Под ударом не только чистый React версий 19.0.0–19.2.0, но и популярные инструменты, использующие RSC: React Router (20 млн загрузок в неделю), Waku, плагины Parcel и Vite, а также RedwoodSDK. GreyNoise зафиксировала 181 уникальный IP, который за последние сутки пытался эксплуатировать уязвимость. Трафик идёт в основном из Нидерландов, Китая и США. Palo Alto Networks сообщает, что более 30 организаций уже скомпрометированы через React2Shell.

Атаки развиваются по отработанному сценарию. Сначала злоумышленники проводят разведку, отправляя запрос с безобидной математической командой на PowerShell. Эти тесты дают предсказуемые результаты, оставляя минимальные следы эксплуатации: powershell ?c «40138*41979» или powershell ?c «40320*43488». Если сервер возвращает верный ответ, это значит, что мишень подтверждена. Затем в дело идёт закодированный скрипт, который отключает системную защиту AMSI и загружает в память основную полезную нагрузку. Чаще всего это фреймворк Cobalt Strike, дающий хакерам полный контроль над сервером. Взломщики уже используют этот доступ для кражи учётных данных AWS и конфигурационных файлов.

Агентство кибербезопасности США (CISA) внесло эту уязвимость в каталог активно эксплуатируемых, обязав госучреждения закрыть её до 26 декабря.

Источник: vk.com

Источник: ai-news.ru