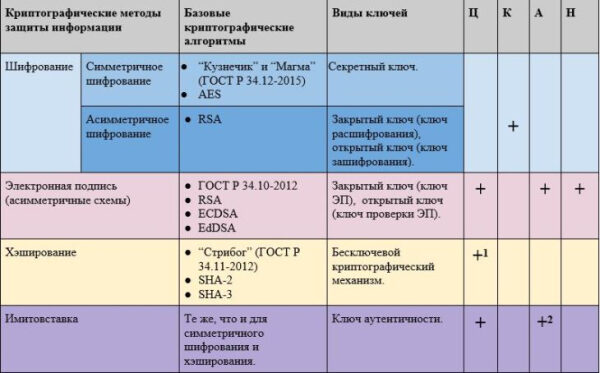

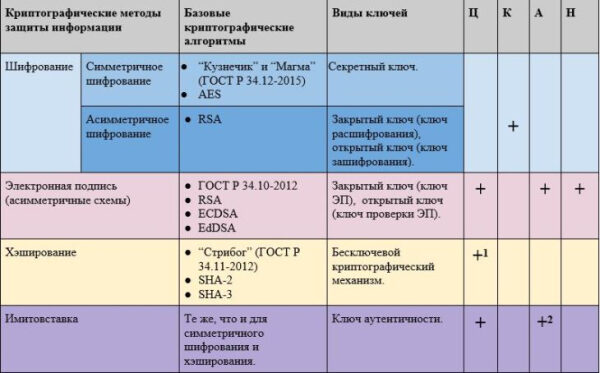

Hashing Algorithms (используются для контрольных сумм, обеспечения целостности данных и хранения паролей):

1. MD5 — быстрая функция хеширования, но небезопасна из-за коллизий.

2. SHA-1 — более безопасна, чем MD5, но сейчас взломана (не использовать в новых системах).

3. SHA-256 — часть семейства SHA-2, широко используется и безопасна.

4. SHA-512 — более длинная версия SHA-256, обеспечивает повышенную безопасность.

5. BLAKE2 — быстрее и безопаснее SHA-2, современная альтернатива.

6. RIPEMD-160 — альтернатива SHA, используется для генерации адресов в Bitcoin.

7. CRC32 — лёгкий алгоритм хеширования для обнаружения ошибок, но не криптографически безопасен.

Алгоритмы хеширования паролей и вывода ключей (используются для безопасного хранения или получения ключей из паролей):

8. bcrypt — алгоритм хеширования паролей, специально замедленный для защиты от перебора.

9. scrypt — хеширование паролей с высокой нагрузкой на память, лучше защищён от ASIC-устройств по сравнению с bcrypt.

10. Argon2 — современный рекомендуемый стандарт хеширования паролей (победитель конкурса PHC).

11. PBKDF2 — итеративная функция вывода ключей, используется во многих защищённых системах.

12. HKDF — функция вывода ключей на основе HMAC, используется в TLS, Signal.

Алгоритмы симметричного шифрования (один и тот же ключ используется для шифрования и дешифрования):

13. AES (Advanced Encryption Standard) — промышленный стандарт симметричного шифрования (128, 192, 256 бит).

14. ChaCha20 — быстрый и безопасный потоковый шифр, используется в мобильных и ограниченных устройствах.

15. 3DES — тройной стандарт шифрования данных, устарел и небезопасен.

16. Blowfish — блочный шифр старого образца, заменён более безопасными вариантами, такими как AES.

17. Twofish — преемник Blowfish, был кандидатом на роль AES, но не был выбран.

18. RC4 — небезопасный потоковый шифр, не использовать в новых системах.

Алгоритмы асимметричного (с открытым ключом) шифрования (используют пару открытый/закрытый ключ для шифрования и дешифрования):

19. RSA — классический алгоритм шифрования с открытым ключом, широко используется в TLS и для подписей.

20. DSA (Digital Signature Algorithm) — алгоритм цифровой подписи, в основном заменён более новыми вариантами.

21. Diffie-Hellman — алгоритм обмена ключами, позволяет обмениваться секретами без их раскрытия.

22. Elliptic Curve Cryptography (ECC) — более безопасен при использовании меньших ключей, применяется в современных системах.

23. Ed25519 — высокопроизводительный алгоритм цифровых подписей на эллиптических кривых.

24. ECDSA — вариант DSA на эллиптических кривых, используется в Bitcoin, Ethereum и TLS.

25. X25519 — быстрый алгоритм обмена ключами Diffie-Hellman на эллиптических кривых.

Цифровые подписи и обеспечение целостности:

26. HMAC (Hash-based Message Authentication Code) — объединяет хеш с секретным ключом для обеспечения целостности.

27. RSA Signatures — подписывание данных с помощью закрытого ключа, чтобы другие могли проверить с помощью открытого ключа.

28. EdDSA — схема подписи, использующая скрученные кривые Эдвардса (например, Ed25519).

29. MAC (Message Authentication Code) — подтверждает, что данные не были изменены, аналогично HMAC.

Режимы работы (для блочных шифров, таких как AES) (определяют, как блочные шифры обрабатывают данные, превышающие размер блока):

30. ECB (Electronic Codebook) — небезопасен; одинаковые блоки открытого текста дают одинаковый шифротекст.

31. CBC (Cipher Block Chaining) — использует вектор инициализации (IV) для добавления случайности к блокам.

32. CTR (Counter Mode) — преобразует блочный шифр в потоковый шифр.

33. GCM (Galois/Counter Mode) — режим AES с встроенной аутентификацией (используется в TLS).

34. CFB (Cipher Feedback Mode) — преобразует блочный шифр в самосинхронизирующийся потоковый шифр.

35. OFB (Output Feedback Mode) — преобразует блочный шифр в синхронный потоковый шифр.

Источник: vk.com

Источник: ai-news.ru