В предыдущей части мы начали рассказывать вам, как прошёл бизнес-день форума GIS DAYS. Сегодня мы завершим обзор и представим не менее интересные выступления, прошедшие 3 октября в московском кинотеатре «Октябрь».

Программа форума включала в себя выступления в двух залах одновременно. Второй, зал параллельного трека, начался с круглого стола «NGFW, итоги полугодия». Его участники обсудили конкуренцию в этой сфере, уникальные подходы к разработке отдельно взятых решений, основные вызовы и другие актуальные вопросы.

Павел Бровченко

отраслевой архитектор компании Positive Technologies

Павел Коростелев

руководитель отдела продвижения продуктов компании «Код Безопасности»

Алексей Данилов

руководитель продуктового направления компании «ИнфоТеКС»

«Первые полтора-два года (с 2022-го до конца 2024-го) основной трудностью был набор фич, который требовался заказчику. Сейчас ситуация сильно выровнялась в плане наборов и потребностей, но в 2022 году было довольно много заказчиков, которые были готовы отказаться от определённого набора фич в пользу стабильности работы и отечественного производства. Сейчас парадигма сместилась в ту сторону, что почти всем заказчикам нужен полный набор функционала, чтобы устройство осуществляло весь комплекс мер защиты. Так что основная сложность — хочется верить, что закрывающаяся, — донабор функционала, которого не было», — подчеркнул Павел Бровченко.

«Первая трудность — это обеспечение обратной совместимости с довольно большой инсталлированной базой криптошлюзов, то есть 3-го «Континента». У нас таких устройств порядка ста с небольшим тысяч актуальных стоит по России. На эту цифру надо оглядываться, когда разрабатывается следующее поколение, потому что оно тоже на этих устройствах должно работать. Вторая история — обеспечение стабильности. Мы с удивлением для себя открыли, что не все вендоры уделяют достаточно внимания этой, на наш взгляд, нетривиальной задаче. Есть случаи, когда у определённых вендоров фаервол падает раз в неделю», — такие трудности описал Павел Коростелев.

«В эпоху перемен очень хорошо видно, кто воспринимает сложности как вызовы, то есть это возможности для роста. Любой заказчик, который хочет заменить зарубежный NGFW отечественным, хочет получить всё то же самое, но сделанное в России. Этим мы и занимаемся. <…> Мы как игроки рынка предлагаем покупателям такой продукт, который должен подойти заказчикам, использующим то, что нам нужно поменять. В парадигме развития нашего продукта было: мы должны его создавать так, чтобы в нём были лучшие аспекты всех лидеров рынка», — отметил Алексей Данилов.

Ещё больше об NGFW можно узнать здесь.

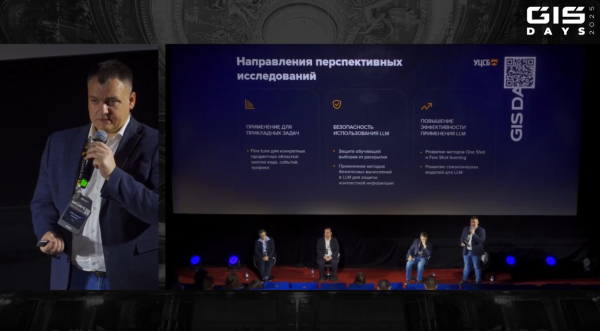

Николай Домуховский

заместитель генерального директора по научно-технической работе «УЦСБ»

Затем состоялся технический трек «Безопасность цифрового будущего», включающий в себя демонстрацию докладов и дискуссию. Спикер обсудили угрозы ИИ как новый ландшафт информационной безопасности, классификацию больших языковых моделей в кибербезопасности и матрицу безопасности ИИ. Один из докладов трека представил Николай Домуховский, рассказав о стремительном развитии больших языковых моделей, зрелых решениях и стартапах, перспективных исследованиях, связанных с ними, а также о вызовах.

«Есть такая интересная статистика: понятно, что тема хайповая и количество научных публикаций по LLM растёт по экспоненте. Но у нас по-прежнему есть серьёзные барьеры с запросами по теме «LLM и кибербезопасность». Мы очень боимся, что LLM галлюцинирует и мы пока не умеем это надёжно выявлять. Мы понимаем, что LLM хранит ограниченный контекст. Он растёт, но с нашей памятью не сравнится. Мы понимаем, что некоторые технологии очень дорогие <…> и мы понимаем, что мы не хотим в онлайн передавать наши данные, которые могут стать достоянием как минимум провайдера сети. Это те вызовы, которые затормаживают внедрение LLM в вопросах ИБ».

Полный доклад доступен по ссылке.

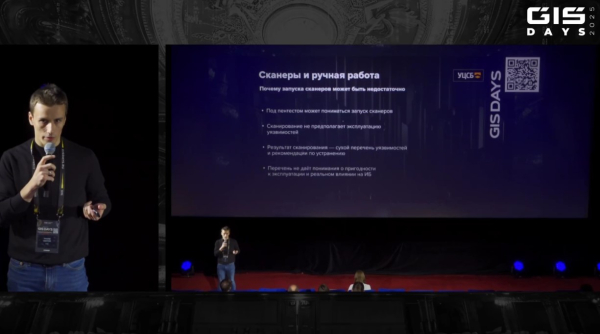

Дмитрий Зубарев

заместитель директора аналитического центра «УЦСБ»

Cессию «Актуальные вопросы ИБ» открыл Дмитрий Зубарев, представив доклад «Пентест не для галочки: как выжать из пентеста максимум пользы». Он рассказал о критериях успешности пентеста, среди которых отметил адекватную полноту проверки: её можно достичь грамотной формулировкой ТЗ, серьёзным подходом команды и правильно поставленными вопросами.

«Разные исполнители могут понимать под пентестами разные вещи. Самый простой пример, когда под пентестом понимается запуск одного или нескольких сканеров. Само по себе это не плохо, иногда это то, что нужно, но сканеры решают очень ограниченный круг задач. И, по сути, результат сканирования — это просто отчёт, в котором есть перечень уязвимостей и рекомендации по их устранению, причём, скорее всего, типовые. И у такого перечня тоже есть свои ограничения».

О том, как сделать пентест наиболее результативным, смотрите здесь.

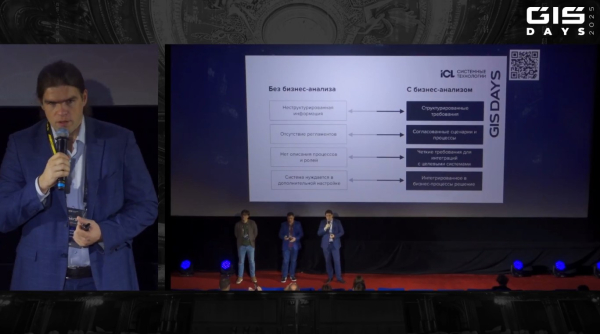

Затем выступили сразу три спикера — Александр Давыдов, Игнат Зеваков, Константин Локтионов, — представив доклад «Бизнес-анализ — ключ к правильному внедрению IDM решений. Опыт интегратора». Они рассказали о внедрении IDM-решений, о том, как проводить бизнес-анализ, а также об этапах внедрения продукта Ankey IDM.

Александр Давыдов

менеджер продукта Ankey IDM компании «Газинформсервис»

Игнат Зеваков

бизнес-аналитик ICL SТ

Константин Локтионов

эксперт по направлению IDM ICL SТ

«IDM-технология работает по алгоритму. То есть у нас есть некоторые события, которые мы берём из кадровой системы (приём, перемещение, увольнение). На их основании мы должны произвести какое-то действие, то есть выдать то или иное полномочие или отозвать его. Иногда мы работаем с непосредственными заявками пользователей, которые запрашивают себе доступ. Чтобы IDM работал корректно, необходим правильно написанный алгоритм, который называется ролевой моделью. И мы его всегда делаем перед внедрением IDM», — отметил Александр Давыдов.

Ещё больше об IDM — по ссылке.

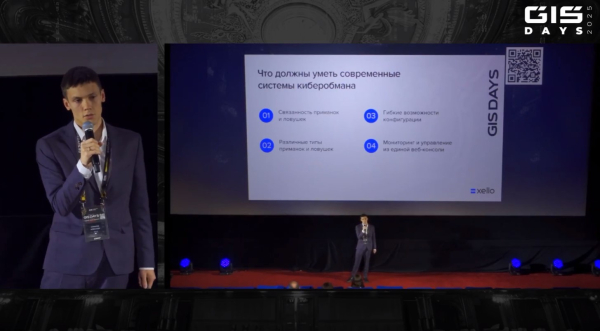

Александр Комаров

инженер направления поддержки продаж Xello

Александр Комаров выступил с докладом и «Сценарии детектирования кибератак с помощью технологии киберобмана» и рассказал о том, как может действовать злоумышленник при проникновении в сеть, как против них работаю приманки, разработанные Xello Deception. Спикер отметил, что должны уметь современные системы кибербомана, а также представил различные сценарии их работы.

«Deception не использует в своей работе сигнатуры, правила, в отличие от классических СЗИ. Вместо этого в основе лежит то, как действует злоумышленник, какие данные он пытается получить в первую очередь, когда проникает в организацию».

Здесь можно узнать о киберобмане более подробно.

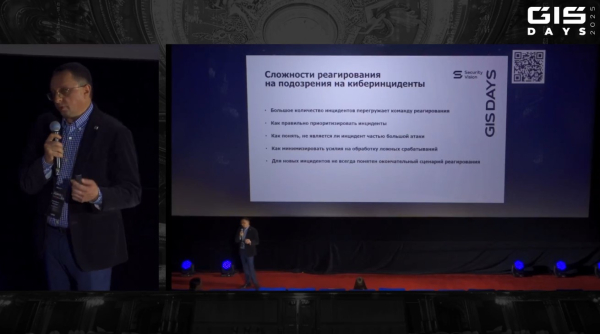

Владимир Вакациенко

пресейл-менеджер Security Vision

«Расширение возможностей обнаружения и реагирования на киберинциденты с помощью технологий искусственного интеллекта»: так называлось выступление Владимира Вакациенко. Спикер представил сложности выявления киберинцидентов распространёнными механизмами, а также технологии поведенческого анализа (UEBA) для расширения возможностей обнаружений угроз. Он рассказал о схеме работы Security Vision UEBA и продуктах компании с внедрённым ИИ.

«Технические ограничения вызваны тем, что корреляционные правила живут в оперативной памяти, соответственно, их не может быть бесконечно много. Они накапливают статистику для своей работы за относительно небольшие промежутки времени: минуты, от силы часы. Когда скомпрометированная учётная запись начинает проявлять активность, она совершает нетипичные запросы к нетипичным ресурсам, и такую активность с помощью корреляционной логики выявить нельзя».

Полное выступление доступно по ссылке.

Светлана Старовойт

руководитель продуктового направления «ИнфоТеКС»

Светлана Старовойт рассказала, какие методы анализа сетевого трафика эффективны для выявления компьютерных атак. Она представила их историю, сравнила методы, отметила, где используется машинное обучение, а также ответила на вопрос: нужно ли вообще выбирать между IDS и NTA?

«Так в чём разница? IDS/IPS — это анализ отдельных сетевых пакетов, а NTA — анализ сетевых взаимодействий и сетевой телеметрии. IDS анализирует, основываясь на правилах и сигнатурах, а NTA — это поведенческий анализ с акцентом на ML. У IDS ограниченный набор протоколов сетевого уровня, а у NTA количество таких протоколов, в том числе прикладного уровня, как правило, гораздо шире. Результатом работы IDS классического является событие <…>. А результатом работы NTA являются метаданные о сетевых потоках и сессиях», — таковы были некоторые из отличий IDS и NTA, которые представила Светлана.

Как анализ сетевого трафика эффективно выявляет компьютерные атаки? Смотрите здесь.

Константин Закатов

директор департамента информационной безопасности ГК «Аквариус»

Следующим выступил Константин Закатов с докладом «Актуальная модель угроз: почему же театр начинается с вешалки?». Он привёл примеры уязвимостей в железе (например, про известные сервера с неудалимым ВПО), рассказал про безопасность разработки (5 шагов её концепции), а также про оборудование компании «Аквариус» (среди известных типов доверенных ПАК: ПАК виртуализации, ПАК ВКС, ПАК систем хранения данных).

«Это кольца защиты, которые складываются в готовую, защищённую инфраструктуру. Но начинается всё всегда с нажатия кнопки включения компьютера, когда запускается встроенная прошивка. И уже потом она запускает операционную систему и прикладной софт, которые тоже выполняют функции ИБ».

Подробная и актуальная модель угроз доступна по ссылке.

Степан Корецкий

руководитель отдела поддержки продаж R-Vision

Доклад «Безопасность без разрывов» представил Степан Корецкий. Он рассказал о том, что решения — это хорошо, но в работе не менее важны процессы. Работа в едином пространстве может помочь избежать разрывов в процессах — и спикер в своём выступлении отметил, как это можно сделать.

«Нельзя говорить о процессе устранения уязвимостей без патч-менеджмента. Поэтому оба процесса очень сильно взаимосвязаны, и этот мостик надо выстраивать надёжным, полным, чтобы по нему могли «ходить» коллеги из одного и другого подразделения, чтобы он связывал людей и организовывал единый процесс».

Полная запись выступления — здесь.

Владимир Потапов

руководитель отдела экспертизы и аналитики Security Vision

А Владимир Потапов представил выступление под названием «Разработка экспертных ML-моделей для экосистемы продуктов ИБ» и рассказал о внедрении машинного обучения в продукты компании: о вызовах, сравнении с экспертными системами, дорожной карте ML-моделей, работе с данными и многом другом.

«Разработка ML-моделей является достаточно сложным и комплексным процессом, состоит из семи этапов и более 20 шагов, начиная от выяснения требований, формулирования задач, поиска данных, их нормализации, обучения модели, внедрения и заканчивая мониторингом с помощью метрик. Для лучшей наглядности я наложил задачи, которые решаются в рамках создания ML-моделей, на роли некой виртуальной команды».

Больше о разработке экспертных ML-моделей — по ссылке.

Дмитрий Служеникин

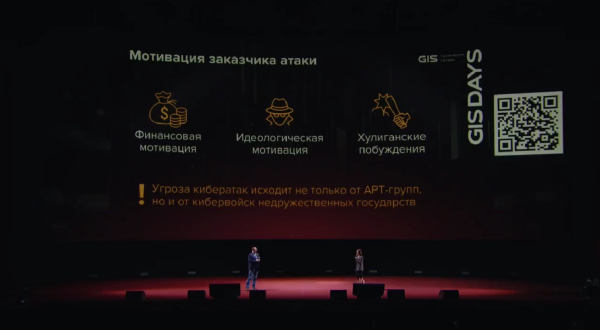

помощник начальника аналитического центра компании «Газинформсервис»

Светлана Лагутина

заместитель начальника аналитического центра компании «Газинформсервис»

После обеденного перерыва прошло выступление актёра Сергея Маковецкого о его опыте соприкосновения с миром информационных технологий, после чего начался технический трек «Оптимум защиты, или Броня за 7 шагов». Первый доклад «Управление активами, или С чего начинается путь самурая» представили Дмитрий Служеникин и Светлана Лагутина, рассказав о кибератаках, мотивации их заказчиков и семи шагах защиты от них.

«Кибератака сейчас стала сервисом. Раньше для того чтобы действительно атаковать, у вас был очень дорогой порог входа: вы должны знать математику, сети связей и прочее. Сейчас это просто сервис. Половина всех продаваемых доступов (62%) стоит до 1000 долларов», — отметил Дмитрий.

«Получается, что сейчас идёт охота на доступ к производственным инфраструктурам. Все хотят урвать свой лакомый кусочек: АРТ-группировки с друг другом соревнуются за это», — дополнила Светлана.

Подробное выступление можно увидеть по ссылке.

Павел Попов

руководитель группы инфраструктурной безопасности Positive Technologies

Далее с докладом «Compliance Assessment (контроль нормативного соответствия)» выступил Павел Попов. Он привёл соответствующую теме статистику и рассказал, что мешает устранять уязвимости конфигураций, а также с чего начать путь к базовой безопасности инфраструктуры.

«По нашей статистике, примерно 40% уязвимостей высокого и критического уровня опасности в инфраструктуре являются проблемами в конфигурациях и недостатками контроля доступа. Туда можно включить и открытые порты, и недостаточную сегментацию сетей, и использование устаревшего ПО. Потому что неважно, если у вас стоит ОС Windows XP, или Windows 7, или другой софт, который уже устарел и больше не поддерживается вендором, там может быть миллион уязвимостей: но достаточно только одной».

Больше о Compliance Assessment — здесь.

Леонид Ильин

пресейл-менеджер Security Vision

Леонид Ильин выступил с докладом «Путь от автоматизации процесса до комплексного решения управления уязвимостями». Он рассказал, как выстраивать систему защиты, от автоматизации процессов до комплексного управления уязвимостями, а также представил задачи типового проекта и решения компании.

«Есть сложность при определении по-настоящему критических уязвимостей. То есть оценка по CVSS не учитывает контекст инфраструктуры и бизнес-процессов. Устраняются какие-то некритичные уязвимости, а по-настоящему важные остаются незакрытыми. Также у заказчиков не всегда есть полноценный каталог активов в сети, и много уязвимостей остаются неисправленными на каких-то забытых или потерянных активах», — так описал Леонид одну из потребностей заказчиков, которые сложно или невозможно решить их текущими сканерами.

Полная запись выступления доступна здесь.

Боян Зарипов

руководитель направления Hardening «Газинформсервис»

В докладе «Фундамент построения безопасности: что такое харденинг и почему он важен для всех» Боян Зарипов рассказал, почему даже после установки всех патчей ваша инфраструктура остаётся уязвимой, разобрал на примере атаки PetitPotam, как злоумышленники используют легитимные функции Windows для полного захвата контроля, и показал, как превратить реактивную безопасность в проактивную архитектурную устойчивость.

«В совокупности харденинг — как бусинка на Asset Management. Это один из элементов, который работает с активами. Этот процесс связан с compliance, с Vulnerability Management. Это патчинг, это Security Configuration Assessment, когда мы не просто применяем какие-то стандарты регуляторов или международные, а когда прорабатываем свои, применяем их для эффективной защиты от каких-либо атак».

Больше о харденинге — по ссылке.

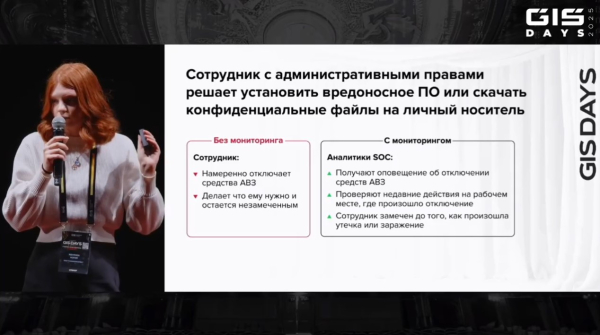

Ксения Жданкина

аналитик L1 GSOC компании «Газинформсервис»

«Постоянный мониторинг ИБ: почему защиты недостаточно»: так называлось выступление Ксении Жданкиной. Она подняла важную тему: атаки могут развиваться в течение длительного времени, оставаясь незамеченными, если нет систем мониторинга, поэтому постоянный контроль важен для своевременного обнаружения новых уязвимостей и хакерских методов. По её мнению, необходимость в мониторинге оправдана также повышением сложности атак: сегодня важно не только иметь защиту, но и знать, как она работает в реальном времени.

«Мониторинг событий безопасности можно сравнить с охранником и камерами. Забор хорош, но кто-то должен вовремя заметить, что к нему подъезжает фургон с подозрительными личностями, и среагировать на это. Мониторинг позволяет нам понять: кто отключил антивирус или систему защиты, хотя этого делать не должен был; кто неожиданно «подружился» с админскими правами, хотя недавно не умел запускать диспетчер задач; кто копирует терабайты данных, а потом делает вид, что просто искал отчёт за 2017 год».

Подробное выступление доступно здесь.

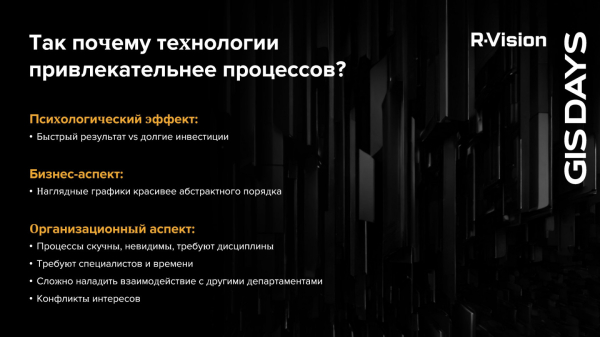

Константин Карасев

руководитель отдела процессной и системной аналитики R-Vision

Затем выступил Константин Карасев, представив доклад «Современные ИИ против фундамента. Почему технологии привлекательнее процессов?». Спикер рассуждал на тему современных технологий, процессов, роли ИИ, а также рассказал, как важен синтез людей, технологий и процессов и что будет, если его игнорировать.

«Все технологии развиваются довольно стремительно. И давайте не будем оспаривать тот факт, что сегодняшние решения безопасности определённо лучше вчерашних. Больше нового функционала, который внедряется в ту или иную технологию, даёт нам ощущение того, что они действительно лучше. Они демонстрируют результат здесь и сейчас; вы развёртываете их у себя в инфраструктуре и уже видите показатели, доступные вам графики и отчёты».

Детальнее понять, почему технологии привлекательнее процессов, можно по ссылке.

Денис Текунов

менеджер продукта BAS SimuStrike компании «Газинформсервис»

Сергей Носков

начальник отдела проактивной кибербезопасности компании «Газинформсервис»

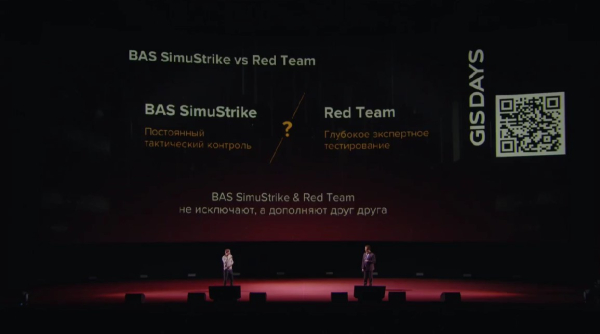

Далее было выступление Дениса Текунова и Сергея Носкова, сравнивающее BAS и Red Team. Они отметили, что уникального решения нет, необходимо выбирать исходя из собственных потребностей. Также они сравнили подходы BAS и Red Team к работе, их стоимость, а также их возможность работать вместе.

«Преимущество BAS заключается в алгоритмическом подходе. Это обеспечивает масштаб, качество и воспроизводимость. Мы можем запустить сразу сотню атак на разных узлах сети; масштабируемость ограничена, разве что, железом. При этом BAS строго следует заложенным сценариям; результат всегда одинаковый и предсказуемый. BAS покрывает 100% заложенных в него тестов», — отметил Денис Текунов.

«Во-первых, Red Team действует как атакующие. Методы ограничены лишь фантазиями. Во-вторых, они не ограничены в тактиках. Разведка и принятие решений на месте. В-третьих, они не ограничены в инструментарии. Инструменты подбираются под каждую инфраструктуру отдельно. Можно сделать вывод, что преимущество Red Team в экспертизе и нестандартном мышлении», — подчеркнул Сергей Носков.

Подробное сравнение доступно здесь.

Финалом деловой программы GIS DAYS 2025 стала питч-сессия «Биржи ИБ- и ИТ-стартапов» — проекта для молодых талантов, которые представили свои разработки экспертам и инвесторам. К сессии было допущено пять решений:

1. Система защиты от бот-атак SitePatrol;

2. Решение для безопасного подписания документов «Ключник ГОСТ»;

3. B2B-маркетплейс Ensys;

4. Технология распознавания дипфейков AI DeepFake;

5. Инструмент защиты LLM-приложений Hive Trace.

Компания Yandex Cloud Boost отдала свой голос стартапу Ensys, компания R-Vision наградила проект «Ключник ГОСТ», а победителем от компании «Газинформсервис» и РБК был признан стартап SitePatrol.

Посмотреть питч-сессию можно по ссылке.

Завершился форум выступлением писателя и драматурга Александра Цыпкина, который прочитал для гостей форума три своих рассказа.

Мероприятие закончилось, но дискуссии о том, куда движется сфера информационной безопасности, не прекратится. Вместе с тем уже определены даты следующего нашего форума: 30 сентября – 2 октября 2026 года. До встречи на GIS DAYS 2026!

Плейлист со всеми выступлениями, в том числе теми, которые не попали в обзор, можно посмотреть здесь.

Источник: habr.com