В течение последнего года исследователи в области безопасности призывали мировую судоходную отрасль укрепить свою киберзащиту после серии краж грузов, связанных с хакерами. Исследователи утверждают, что наблюдали сложные хакерские атаки на логистические компании с целью захвата и перенаправления больших объемов продукции их клиентов в руки преступников, что превратилось в тревожный сговор между хакерами и реальными организованными преступными группировками.

Здесь грузовик с крадеными электронными сигаретами, там предполагаемое ограбление, связанное с ловлей лобстеров.

Одна малоизвестная, но крайне важная американская компания, занимающаяся технологиями в сфере грузоперевозок, последние несколько месяцев занималась обновлением своих систем после обнаружения целого ряда простых уязвимостей, которые непреднамеренно открыли доступ к ее платформе для любого пользователя интернета.

Компания называется Bluspark Global, это нью-йоркская фирма, чья платформа для организации грузоперевозок и управления цепочками поставок, Bluvoyix, позволяет сотням крупных компаний транспортировать свою продукцию и отслеживать грузы по всему миру. Хотя Bluspark, возможно, и не является широко известной компанией, она обеспечивает значительную часть мировых грузоперевозок, включая розничные гиганты, продуктовые магазины, производителей мебели и многое другое. Программное обеспечение компании также используется несколькими другими компаниями, связанными с Bluspark.

Компания Bluspark сообщила TechCrunch на этой неделе, что проблемы с безопасностью решены. Компания устранила пять уязвимостей в своей платформе, включая использование сотрудниками и клиентами паролей в открытом виде, а также возможность удаленного доступа и взаимодействия с программным обеспечением Bluvoyix для управления доставкой. Эти уязвимости предоставляли доступ ко всем данным клиентов, включая записи об отправках за последние десятилетия.

Однако для исследователя безопасности Итона Звеаре, который обнаружил уязвимости в системах Bluspark еще в октябре, оповещение компании о недостатках безопасности заняло больше времени, чем обнаружение самих ошибок, поскольку у Bluspark не было очевидного способа связаться с ней.

В опубликованном позже сообщении в блоге Звеаре заявил, что предоставил подробную информацию о пяти уязвимостях в платформе Bluspark организации Maritime Hacking Village, некоммерческой организации, которая занимается обеспечением безопасности морского пространства и, как и в этом случае, помогает исследователям уведомлять компании, работающие в морской отрасли, об активных уязвимостях в системе безопасности.

Спустя несколько недель, после многочисленных электронных писем, голосовых сообщений и сообщений в LinkedIn, компания так и не ответила Звеаре. При этом уязвимости по-прежнему могли быть использованы любым пользователем интернета.

В качестве последней меры Звеаре связался с TechCrunch, чтобы сообщить о возникших проблемах.

Издание TechCrunch отправило электронные письма генеральному директору Bluspark Кену О'Брайену и высшему руководству компании, предупреждая их о нарушении безопасности, но не получило ответа. Позже TechCrunch отправило электронное письмо клиенту Bluspark, американской публичной розничной компании, чтобы предупредить их о нарушении безопасности вышестоящего уровня, но также не получило ответа.

В третий раз, когда TechCrunch отправил электронное письмо генеральному директору Bluspark, мы приложили к нему часть его пароля, чтобы продемонстрировать серьезность нарушения безопасности.

Спустя пару часов TechCrunch получил ответ — от юридической фирмы, представляющей интересы Bluspark.

Пароли в открытом виде и неаутентифицированный API

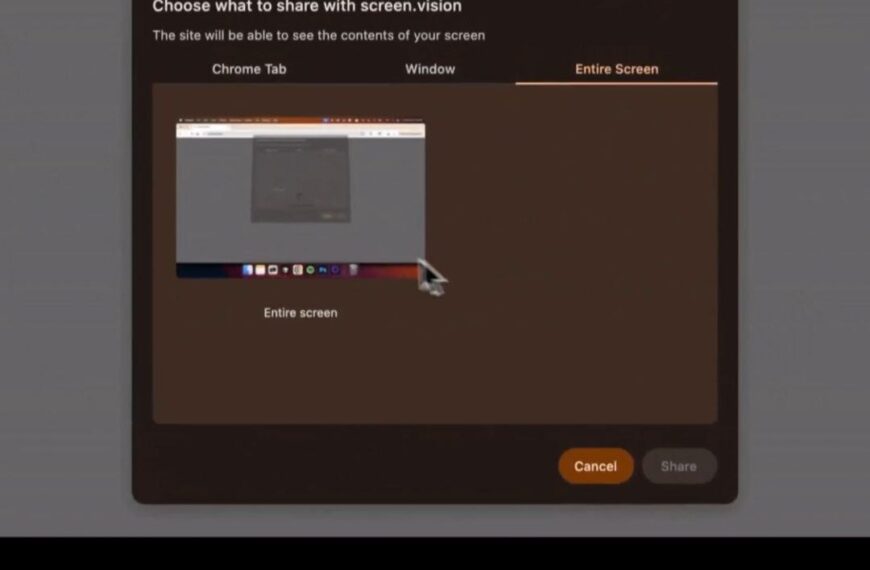

В своем сообщении в блоге Звеаре объяснил, что первоначально обнаружил уязвимости после посещения веб-сайта клиента Bluspark.

Звеаре написал, что на веб-сайте клиента была контактная форма, позволяющая потенциальным клиентам отправлять запросы. Просматривая исходный код веб-страницы с помощью встроенных инструментов своего браузера, Звеаре заметил, что форма отправляет сообщение клиента через серверы Bluspark посредством их API. (API позволяет двум или более связанным системам обмениваться данными через Интернет; в данном случае, контактной форме на веб-сайте и почтовому ящику клиента Bluspark.)

Поскольку код отправки электронных писем был встроен в саму веб-страницу, это означало, что любой мог модифицировать этот код и использовать эту форму для рассылки вредоносных писем, таких как фишинговые приманки, от имени реального клиента Bluspark.

Звеаре вставил веб-адрес API в свой браузер, и загрузилась страница с автоматически сгенерированной документацией API. На этой веб-странице был представлен полный список всех действий, которые можно выполнить с помощью API компании, таких как запрос списка пользователей, имеющих доступ к платформам Bluspark, а также создание новых учетных записей пользователей.

На странице документации API также была функция, позволяющая любому пользователю «протестировать» API, отправляя команды для получения данных с серверов Bluspark от имени авторизованного пользователя.

Компания Zveare обнаружила, что API, несмотря на утверждение на странице о необходимости аутентификации для использования, не требовал пароля или каких-либо учетных данных для возврата конфиденциальной информации с серверов Bluspark.

Используя только список команд API, Zveare смог получить огромное количество записей учетных записей пользователей сотрудников и клиентов, использующих платформу Bluspark, без какой-либо аутентификации. Это включало имена пользователей и пароли, которые были видны в открытом виде и не были зашифрованы, — в том числе учетную запись, связанную с администратором платформы.

Имея на руках имя пользователя и пароль администратора, злоумышленник мог бы войти в эту учетную запись и бесчинствовать. Будучи добросовестным исследователем безопасности, Звеаре не мог использовать эти учетные данные, поскольку использование чужого пароля без разрешения является незаконным.

Поскольку в документации к API была указана команда, позволяющая любому создать нового пользователя с правами администратора, компания Zveare воспользовалась этой возможностью и получила неограниченный доступ к своей платформе управления цепочками поставок Bluvoyix. В Zveare заявили, что уровень доступа администратора позволял просматривать данные о клиентах начиная с 2007 года.

Компания Zveare обнаружила, что после авторизации под этой недавно созданной учетной записью каждый API-запрос оборачивался уникальным токеном пользователя, который должен был гарантировать, что пользователю действительно разрешен доступ к странице портала каждый раз, когда он нажимает на ссылку. Однако токен не был необходим для выполнения команды, что позволяло Zveare отправлять запросы вообще без токена, что еще раз подтверждало неаутентифицированность API.

Исправлены ошибки, компания планирует новую политику безопасности.

После установления контакта с юридической фирмой Bluspark, Звеаре дал TechCrunch разрешение поделиться копией своего отчета об уязвимости с ее представителями.

Несколько дней спустя юридическая фирма заявила, что Bluspark устранила большинство недостатков и работает над привлечением сторонней компании для проведения независимой оценки.

Усилия компании Zveare по раскрытию обнаруженных уязвимостей подчеркивают распространенную проблему в мире кибербезопасности. Компании зачастую не предоставляют способа, например, публично указанного адреса электронной почты, для оповещения об уязвимостях безопасности. В связи с этим исследователям безопасности сложно публично раскрывать информацию об активных уязвимостях, опасаясь, что разглашение деталей может поставить под угрозу данные пользователей.

Минг Ли, адвокат, представляющий интересы Bluspark, заявил во вторник изданию TechCrunch, что компания «уверена в предпринятых мерах по снижению потенциальных рисков, связанных с результатами исследования», но отказался комментировать конкретные уязвимости или способы их устранения; сообщить, какую стороннюю компанию по оценке она привлекла, если таковая имелась; или комментировать свои конкретные методы обеспечения безопасности.

На вопрос TechCrunch компания Bluspark отказалась сообщить, удалось ли ей установить, были ли какие-либо поставки ее клиентам изменены злоумышленниками, использовавшими обнаруженные уязвимости. Ли заявил, что «нет никаких признаков воздействия на клиентов или злонамеренной деятельности, связанной с проблемами, выявленными исследователем». Bluspark не сообщила, какими доказательствами она располагает для такого вывода.

Ли заявил, что Bluspark планирует внедрить программу раскрытия информации, позволяющую сторонним исследователям безопасности сообщать компании об ошибках и недостатках, но обсуждения по этому вопросу еще продолжаются.

Генеральный директор Bluspark Кен О'Брайен отказался от комментариев для этой статьи.

Для безопасной связи с этим репортером вы можете использовать Signal, указав имя пользователя: zackwhittaker.1337

Источник: techcrunch.com